Home » Tin bảo mật

Thứ Sáu, 4 tháng 10, 2013

Clickjacking thực hiện tấn công như thế nào

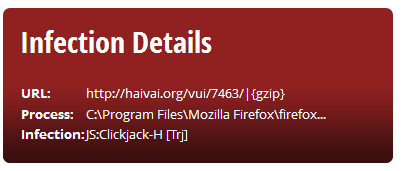

Ban đầu, Clickjacking được hacker sử dụng để kiếm tiền quảng cáo

trên mạng. Để thực hiện Clickjacking, kẻ tấn công sẽ lôi kéo người dùng

truy cập vào trang web đã bị cài mã Clickjacking. Cách sơ đẳng nhất

(nhưng vẫn được dùng khá phổ biến hiện nay) để khiến người dùng nhấp

chuột, đó là hiển thị một thông báo trên trang web mà người dùng đang

xem, rằng anh ta đã trúng một giải thưởng nào đó, rồi yêu cầu người

dùng truy cập vào đường link nhất định để xem chi tiết chương trình

trúng thưởng đó.

Nếu người dùng tin vào thông báo và nhấn chuột có thể vào đường link “Cách nhận giải thưởng” thì cú nhấn chuột được tính là nhấn vào dòng quảng cáo cho Amazon của Bing (được đặt ở chế độ ẩn). Kết qủa là kẻ tấn công sẽ được trả một khoản tiền nhất định.

Tuy nhiên, hình thức tấn công này cũng có thể được sử dụng với mục đích khác, ví dụ như lừa người dùng nhấn vào nút “Retwit” hay nút “Like” cho những dòng tin của kẻ tấn công, hoặc quy mô hơn, như cài một Web Shell server lên máy chủ web.

Việc sử dụng Clickjacking có thể cài (trái phép) một Web Shell server lên một máy chủ web. Tấn công này thực ra chỉ hướng đến một ứng dụng cụ thể, nhưng rất phổ biến hiện nay, đó là WordPress. Nguyên nhân dẫn đến khả năng tấn công không chỉ nằm trong bản thân WordPress mà còn do các môđun mở rộng (plugin).

Việc mở trang để cài đặt plugin là quá đơn giản. Trong trang

quản trị website, chỉ cần mở kho lưu trữ ra, chọn một plugin và nhấn

nút Install Now (tương tự như trong FireFox).

Như vậy, không gì có thể

ngăn cản tải trang web này vào một iframe ẩn và đánh lừa cho nạn nhân

nhấn lên nút Install Now. Tuy nhiên, bằng cách đó thì plugin mới chỉ

được cài đặt chứ chưa được kích hoạt. Nhưng có thể biết chính xác rằng

file plugin đó (được phân phối dưới dạng file nén ZIP) nằm ở một thư

mục nhất định và có thể truy cập được.

Vấn đề là ở chỗ, cần phải cài

plugin nào để đạt được mục đích. Có hai sự lựa chọn là: đưa vào kho

chứa một plugin có tính năng Trojan (và thực hiện Clickjacking để

plugin đó được cài đặt) hoặc tìm một plugin có lỗ hổng bảo mật và khai

thác nó. Phương án hai dường như đơn giản hơn, và đã được khai thác.

WordPress cũng đã vá lỗ hổng Clickjacking trên đây vào tháng 5/2011

(phiên bản 3.1.3).

Tấn công Clickjacking nâng cao

Dù rằng tấn công trên đây đã mang lại hiệu quả ấn tượng (lấy được shell), nhưng kỹ thuật Clickjacking được sử dụng trong đó là quá đơn giản. Có những kỹ thuật Clickjacking phức tạp hơn nhiều, giúp mở rộng khả năng mà kẻ tấn công có thể đạt được, ví dụ như:

- Có thể khiến người dùng không chỉ đơn giản là nhấn chuột, mà còn thực hiện kéo - thả các đối tượng. Ví dụ, dịch chuyển một đoạn text vào form. Hoặc có thể dịch chuyển text ra khỏi iframe, qua đó kẻ tấn công đạt được khả năng thu được các dữ liệu hữu ích (như thông tin ẩn trên các mạng xã hội chẳng hạn).

Dù rằng tấn công trên đây đã mang lại hiệu quả ấn tượng (lấy được shell), nhưng kỹ thuật Clickjacking được sử dụng trong đó là quá đơn giản. Có những kỹ thuật Clickjacking phức tạp hơn nhiều, giúp mở rộng khả năng mà kẻ tấn công có thể đạt được, ví dụ như:

- Có thể khiến người dùng không chỉ đơn giản là nhấn chuột, mà còn thực hiện kéo - thả các đối tượng. Ví dụ, dịch chuyển một đoạn text vào form. Hoặc có thể dịch chuyển text ra khỏi iframe, qua đó kẻ tấn công đạt được khả năng thu được các dữ liệu hữu ích (như thông tin ẩn trên các mạng xã hội chẳng hạn).

- Khiến người dùng nhập dữ liệu (mật khẩu) vào form.

- Có thể điều khiển vùng hiển thị trong iframe thông qua anchor để định vị thuận tiện hơn.

- Có thể thiết kế một iframe ẩn dõi theo sự di chuyển của con trỏ chuột để “cướp lấy” sự kiện nhấn chuột, không cần biết người dùng đã nhấn chuột ở vị trí nào. Và như thế, không phải quan tâm đến vấn đề định vị nữa.

- Có thể thiết kế để người dùng thực hiện nhiều cú nhấn chuột ở các vị trí nhất định. Cách đây không lâu, bằng cách này, hacker đã tấn công lên Flash Player và giành được quyền truy cập tới webcam và microphone trên máy tính của người dùng.

Tin liên quan

Thống Kê : Nhận xét | Bài viết | Số :

Thống Kê : Nhận xét | Bài viết | Số :

.PNG)